امنیت هویت محور

امنیت هویت محور راهکاری برای مدیریت امنیت داراییهای در عصر ارتباطات است. تعداد هویتها و داراییها بهطور تصاعدی در حال افزایش است و این امر باعث میشود که سازمانها نتوانند داراییها و منابع خود را ردیابی کنند. با نگاهی به حملات سایبری که اخیراً رخ داده است میتوان نتیجه گرفت که هویت در مرکز اکثر این حوادث بوده است. سطوح حمله به طرز چشمگیری در طول سالهای اخیر گسترش یافته است زیرا همهگیری COVID-19 تعداد بیسابقهای از کارکنان را مجبور به کار از راه دور کرده است. حرکت به سمت دورکاری که به دلیل همهگیری به عنوان یک ضروری دیده میشود، هویت را در مرکز امنیت قرار داده است.

با پررنگ شدن هویت در فضای مجازی نوع جدیدی از امنیت تحت عنوان امنیت هویت محور (Identity-first Security) مطرح شد که هویت دیجیتال کاربران را بهعنوان محور سیستمهای امنیت قرار میدهد و به عنوان یک لایه کاربردیتر در موضوعات امنیتی مطرح میکند. امنیت هویت محور بر شناسایی موجودیتها شامل موجودیتهای انسانی و غیرانسانی نرمافزاری و سختافزاری و کنترل دسترسی آنها به منابع مشخص در یک سیستم متمرکز است. هدف در رویکرد امنیت هویت محور این است که هویت صحیح (شناساییشده) به منابع صحیح (احراز هویت شده و مجوزدهی شده) در زمان صحیح به دلایل صحیح حق دسترسی داشته باشد.

با گسترش فضای ابری و نیاز به احراز هویت و اصالت کاربران، اهمیت قویتر شدن سیستمهای امنیتی بیشتر احساس میشود، یک سیستم احراز هویت حتی اگر از قویترین روشهای امنیتی برای حفاظت از دادهها استفاده کند اگر کاربر خود را شناسایی نکند همچنان از لحاظ امنیتی یک سیستم ناقص است، کاربران میتوانند از نام کاربری و رمز عبور یکدیگر استفاده کنند و این نقص بزرگی در سیستمهای احراز هویت است. لذا سیستمهای امنیت هویت محور در کنار سامانههای مدیریت هویت و دسترسی سعی در ایجاد امنیت بالاتر در زیستبوم هویت دیجیتال را دارند.

افزایش نفوذ در سازمانها

اخیرا مفهوم هویت به عنوان محیط امنیتی جدید مطرح شده است و مسائلی از قبیل سرقت اعتبار، سوء استفاده از رمز عبور و افزایش امتیاز در پوشش امنیتی سبب شده است تا گارتنر امنیت هویت محور را به عنوان یکی از مهمترین گرایشهای امنیت برای سال 2021 طبقهبندی کند. کار از راه دور، گسترش اینترنت اشیاء و افزایش رایانش ابری سطح حملات سایبری را بسیار گسترده کرده و متخصصان امنیت سایبری را مجبور کرده است تا اهمیت بیشتری بر مدیریت هویت قائل شوند.

با افزایش سرقت اعتبار، استفاده از ابزارهای مؤثر مدیریت و حفاظت از هویت برای شرکتهای امروزی بسیار مهم شده است. خوشبختانه فناوری امنیتی مدرن به متخصصان راههای ارزشمندی را برای مقابله با این تهدیدها ارائه کرده است. همچنین مدیریت مؤثر هویت به ممیزی و ارزیابی منظم برای شناسایی دامنه، حق دسترسی کاربر و حتی تعیین سطح دستگاه نیاز دارد. این ممیزیها میتواند به شناسایی خطمشیهای ضعیف، مسائل مربوط به حساب و امتیازات، کنترلکنندههای دامنه و سایر آسیبپذیریهای احتمالی کمک کند.

سازمانها میتوانند با پیادهسازی کنترلهای امنیتی و مدیریت فضای ابری بهنحویکه به آنها امکان نظارت بر تنظیمات نادرست، حفاظت از منابع حساس و بررسی دسترسی شخص ثالث را بدهند، تهدیدات امنیتی هویت را کاهش دهند. امنیت هویت محور به معنای تأکید بیشتر بر تأیید هویت کاربران به جای تکیه بر ترکیب رمز عبور است که مهاجمان به راحتی آن را سرقت میکنند. درحالیکه روشهای مبتنی بر هویت مانند موارد مذکور باید در همه استراتژیهای امنیتی وجود داشته باشد، بدون عامل جدید شناسایی و پاسخ هویتی (Identity Detection and Response -IDR ) برنامه احراز هویت امن، کامل نیست.

ضرورت امنیت هویت محور برای سازمانها

راهحلهای IDR برخلاف راهحلهای سنتی حفاظت از هویت به شکل عمیقتری بر جلوگیری از افشای هویت تأکید میکنند و مسیرهای حمله را شناسایی میکنند، سرقت و سوءاستفاده از اعتبار را تشخیص میدهد و از تشدید امتیاز جلوگیری میکنند. در حالی که ابزارهای دفاعی محیطی مانند فایروال و نرمافزار آنتیویروس زمانی حکمفرما بودند متخصصان امنیت سایبری امروزه درک کردهاند که جلوگیری از 100 درصد حملات با هدف قرار دادن یک شبکه غیرممکن است (به ویژه در دنیای توزیعشده امروزی، جایی که کار از راه دور عادی است).

همچنین سازمانها بهطور فزایندهای از ابزارهای امنیتی محیطی همراه با برنامههای دسترسی مبتنی بر هویت با کمترین میزان دفاع درون شبکهای استفاده میکنند که قادر به تشدید حملات و افزایش حرکات جانبی هستند. لذا امنیت مبتنی بر هویت برای شرکتهای امروزی ضروری است.

بیشتر بخوانید: امنیت تعریف شده با هویت

مهاجمان سایبری به دنبال سرقت اطلاعات کاربری و هویت کارکنان برای دسترسی به شبکههای شرکت هستند. امروزه هویت دیجیتالی بخش مهمی از امنیت سایبری است زیرا بسیار بیشتر از یک هویت آنلاین است. امنیت هویت محور یک راهحل جامع برای ایمنسازی تمام هویتهای مورد استفاده در یک سازمان است. هر هویتی، صرفنظر از سلسله مراتب یا مکان آن، اعم از دستگاه، برنامه، کارمند از راه دور، مدیر فناوری اطلاعات یا فروشنده شخص ثالث، میتواند بهطور بالقوه دسترسی ممتازی را به دست آورد و یک مسیر حمله به داراییهای مهم سازمان ایجاد کند.

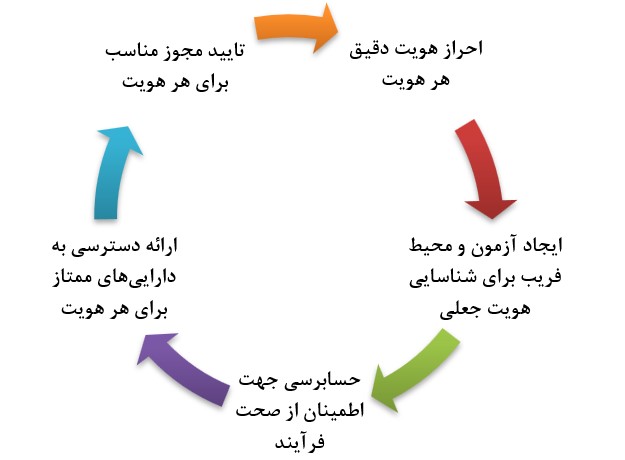

چرخه عمر Identity-first Security

کاهش ریسک با مجوزها به معنای پایبندی به اصل حداقل امتیازها است به طوری که هر هویت فقط باید سطح دسترسی دقیقی را داشته باشد که برای انجام کار خود نیاز دارد. هر چیز بیشتری، به معنای گسترش سطح تهدید و خطر نفوذ میباشد. پذیرش این چالش به معنای ارزیابی مداوم مجوزهای هر هویت، اندازهگیری صحیح آنها و حذف مجوزهایی است که دیگر به آنها نیازی ندارند یا دارای حقوق یا دلیلی برای داشتن آنها نیستند. این موضوع به کاهش آسیبهای ناشی از حملات مخرب داخلی و همچنین نفوذهایی که اعتبار کارکنان را به خطر انداخته است، کمک میکند. با محدود کردن دامنه دسترسی، میتوان خسارت ناشی از یک حادثه را به میزان قابلتوجهی محدود کرد. چالش کنونی سازمانها، یافتن راههایی برای تقویت وضعیت امنیت هویت خود برای مقابله با خطرات در فضای ابری است.

تحلیلگران گارتنر به این نتیجه رسیدهاند که حقوق کاربران مبتنی بر فضای ابری را نمیتوان به طور مؤثر با ابزار هویت سنتی مانند حکمرانی و راهبری هویت (Identity Governance and Administration-IGA) و راهحلهای مدیریت دسترسی ممتاز (Privileged Access Management-PAM) مدیریت کرد. درحالیکه ابزارهایی مانند احراز هویت چندعاملیMFA و ورود یکباره به سیستمSSO به ایمنسازی فرآیندهای ورود به سیستم از نام کاربری و گذرواژههای ساده کمک کردهاند، مهاجمان فضای سایبری مدتها است که چگونگی شکست آنها را کشف کردهاند. لذا برای دفع این نفوذ امنیت هویت محور مانند شکل زیر معرفی شده است.

چالشهای حفاظت از هویت

پیتر فریبروک، معاون تحقیق در گارتنر عنوان کرده است که سازمانها باید بیشتر در زمینه امنیت تلاش کنند. در حالی که شرکتها سرمایهگذاری زیادی برای تأیید هویت انجام میدهند، آنها اغلب در مورد چگونگی حفاظت از زیرساختها زمان زیادی صرف نمیکنند. نفوذ به SolarWinds یکی از برجستهترین نمونههای حمله زنجیره تأمین بود. پس از نفوذ به شبکه SolarWinds، سارقین به کد منبع نرمافزار Orion دسترسی پیدا کردند. سپس در یک بهروزرسانی نرمافزاری به هزاران مشتری، (که عمدتاً بخشی از دولت ایالاتمتحده بودند) این نفوذ را گسترش دادند. سارقین پس از دستیابی به کلیدهای رمزنگاری زیرساخت SSO خزانهداری، چندین میزبانی سامانه را در معرض خطر قرار دادند.

حمله SolarWinds نشان داد که سازمانها در مدیریت و نظارت بر هویتها کار بزرگی انجام ندادهاند. درحالیکه هزینه و زمان زیادی برای احراز هویت چندعاملی و تأیید هویت بیومتریک صرف شده است، برای نظارت مؤثر بر احراز هویت جهت شناسایی حملات علیه این زیرساختها توجه کمتری شده است. امنیت هویت بیش از هر زمان دیگری اهمیت دارد زیرا روند دیجیتالی شدن تقریباً در همه بخشهای صنعتی در حال رشد است و مشاغل بیشتری در حال پذیرش دیجیتالی شدن هستند.

پتانسیلهای Identity-first Security برای افزایش امنیت

راهحلهای MFA و SSO به راحتی توسط مجرمان سایبری خنثی میشوند. هکرها همچنان راههایی برای سرقت گذرواژهها یا فریب کاربران در افشای آنها پیدا میکنند. حملاتی در این سطح به سارقین دسترسی بیشتری به منابع میدهد و مناطق پرخطر مانند بخش دولتی، امور مالی و زیرساختهای مهم ملی در معرض خطر هستند. متأسفانه، تشخیص تهدیدهای داخلی برای بسیاری از سازمانها یک چالش است و نیروی کاری که بهطور فزایندهای توزیع شده است این چالش را دوچندان کرده است.

با امنیت مبتنی بر هویت سازمانها تشخیص میدهند که چه زمانی کارمند، فروشنده یا مهاجمی (که از اطلاعات سرقت شده سوءاستفاده میکنند) در مناطقی از شبکه که نیازی به دسترسی ندارند در حال گردش است. تشخیص فعالیت مشکوک در داخل شبکه بسیار مهم است. این بستر به مدیران اجازه میدهد تا اسکنهای شبکه غیرمجاز، سرقت و استفاده مجدد از اعتبار، تلاش برای دسترسی یا سرقت دادههای حساس و موارد دیگر را شناسایی کنند. درحالیکه دادههای نادرست که برای جهت دادن یا جلب مهاجمان طراحی شده است تا مهاجمان را فریب دهد. این قابلیت، امنیت هویت محور را به یک فناوری ایدهآل برای افزایش تنظیمات امنیتی هر شرکت تبدیل میکند.

بیشتر بخوانید: مزایا و کاربردهای مدیریت هویت و دسترسی

اهمیت امنیت مبتنی بر هویت

در یکی از حوادث مهم اخیر، نفوذگران مجموعهای از آسیبپذیریها را به هم متصل کردند. در این نفوذ امنیتی دسترسی به سرور، ایمیلها و تقویم Microsoft Exchange، احراز هویت جعلی و اتصال به سرور صورت گرفت. این روش بهطور کامل روشهای استاندارد احراز هویت را دور زد. در این حمله، امنیت مدیریت هویت و دسترسی در برابر تهدیدهای داخلی آسیبپذیر شد. تقریباً 57 درصد نفوذها شامل خودیهای مخرب است که بهطور اساسی به شرکت خسارت میرسانند.

معمولاً سهلانگاری برخی از کارکنان باعث ایجاد شکاف امنیتی میشود. تهدید داخلی شامل همه کارکنان مستقیم، تأمینکنندگان، پیمانکاران یا سایر اشخاص ثالث میشود که به هر میزان از شبکه دسترسی داشته باشند. صرفنظر از اینکه نفوذ به شبکه توسط یک شخص داخلی مخرب یا مهاجم خارجی باشد هنگامیکه یک عامل تهدید از اقدامات امنیتی مدیریت هویت و دسترسی عبور میکند، سازمان با مشکل جدی روبرو میشود مگر اینکه بتواند رفتار مشکوک را به سرعت و با اطمینان در شبکه شناسایی کند.

در دنیای امروز که شرکتها بر اساس جغرافیا توسعهیافته و توزیع شدهاند، امنیت سایبری اهمیت ویژهای دارد. با افزایش نفوذ دادهها در سراسر جهان و خاورمیانه، سازمانها باید بیشتر بر ارزش امنیت هویت محور تمرکز کنند. در بیانیه مطبوعاتی گارتنر، عبارت «هویت محیط جدیدی است» به یک اصطلاح متداول تبدیل شده است. اکثر سازمانها از هویت و خطرات مربوط به اعتبارنامه، مدیران سایه، حسابهای قدیمی، اعتبارنامههای مشترک و مسیرهای حمله هویتی آگاهی ندارند.

متأسفانه، پیکربندیهای نادرست یا تأمین بیشازحد اعتبار باعث ایجاد آسیبپذیریهای بیشتر میشوند. این موضوع در زمانی که محیط شبکه بیش از هر زمان دیگری توزیع شده است، بسیار آسیبپذیرتر میشود. لذا، مدیریت هویت و اطمینان از سیاست دسترسی حداقل امتیاز در هر دو محیط پیشفرض و محیط ابری بسیار دشوار است. سیستمهای حفاظت از هویت مانند مدیریت دسترسی و هویت، مدیریت دسترسی به امتیازات و حکمرانی و راهبری هویت بر این نکته اطمینان دارند که افراد مناسب میتوانند بدون وقفه به چیزهایی که نیاز دارند دسترسی پیدا کنند.

لزوم توجه به روشهای نوین برای تأمین امنیت

احراز هویت چندعاملی(MFA) و ورود یکباره به سیستم در ایمنسازی اکثر فرآیندهای ورود به سیستم موفق بودهاند و از ترکیب نام کاربری و رمز عبور سنتی فراتر رفتهاند. ولی استفاده صرف از این روشها، برای محافظت در برابر مهاجمان ماهر (که از اعتبار و حق قانونی برای دسترسی به منابع و دادهها استفاده میکنند) کافی نیستند. شرکتها باید لایه جدیدی از کنترل را ایجاد کنند، لایهای که بر اساس هویت و دسترسی آنها در مقابل دفاع از داراییها است و حفاظت از هویتها و دروازههای سیستم آنها باید در اولویت قرار گیرد. لذا، راهحلهای شناسایی و پاسخ هویتIDR بر تأمین اعتبارنامهها، امتیازات برای جبران این حفره امنیتی پیشنهاد میشود.

پیشرفتهای تکنولوژیکی اخیر به کسبوکارها اجازه میدهد تا دید جامعتری نسبت به سیستمهای خود و مسیرهای احتمالی حمله ایجاد کنند. در حال حاضر شرکتها میتوانند تشخیص دهند که چه کسی از اطلاعات سرقت شده اعم از کارمند، تأمینکننده یا مهاجم برای حرکت موفقیتآمیز در شبکه استفاده میکند. همچنین میتوان از پلتفرمهای تشخیص تهدید مبتنی بر فناوری فریب برای مخفی کردن داراییهای واقعی از دید مهاجمان و شناسایی اسکنهای غیرمجاز شبکه، سرقت اطلاعات حساس و تلاش برای دسترسی استفاده کرد.

گزارش تحقيقات نفوذ دادهها (Data Breach Investigations Report- DBIR) در نسخه 2021 نشان میدهد كه 61 درصد از نفوذ دادهها شامل اعتبارنامه بوده است و 70 درصد از موارد سوءاستفاده از امتیازات بوده است. تأیید اینکه افراد و دستگاههای مجاز و معتبر میتوانند به دادهها و زیرساختهای حیاتی دسترسی پیدا کنند ضروری است. همانطور که گارتنر خاطر نشان میکند، مشاغل باید برنامه مدیریت هویت خود را توسعه دهند تا افراد مناسب بتوانند به دلایل مناسب در زمان مناسب به منابع مناسب دسترسی پیدا کنند.

اولویت حفاظت از Active Directory

تیمهای امنیتی باید قابلیتهای امنیتی هویت محور را در حیاتیترین داراییها اولویتبندی کنند. یکی از اهداف اولیه برای مهاجمان، دایرکتوری فعال است که بیش از 90 درصد از سازمانهای Global Fortune 1000 از آن برای احراز هویت، مدیریت هویت و کنترل دسترسی استفاده میکنند. دسترسی به Active Directory-AD بهطور قابلتوجهی توانایی مهاجم را برای حرکات جانبی در شبکه افزایش میدهد و قابلیتهای سرپرست را به دست میآورند.

بهرهبرداری از دسترسی ویژه در حداقل 80 درصد نفوذهای امنیتی شناخته شده، نقش اصلی را داشته است. دفاع از AD باید اولویت اصلی همه سازمانها باشد. هدف تهدیدهای امنیتی، دسترسی به اعتبارات و امتیازات حق دسترسی میباشد. شرکتها باید بهطور دقیق و در زمان واقعی از هرگونه مواجههای که مهاجمان میتوانند از آن استفاده کنند یا فعالیتی که به سازش اشاره میکند، جلوگیری کنند. علاوه براین، سازمانها باید دائماً AD را ارزیابی کنند تا مطمئن شوند که هیچگونه تنظیمات غلطی وجود ندارد که مهاجمان بتوانند از آنها برای سوءاستفاده از مسیرهای احتمالی بهره بگیرند.

خوشبختانه، راهحلهایی وجود دارد که محافظت بیشتری از AD نسبت به گذشته ارائه میدهد و حملات به AD ناشی از سیستمهای آسیب دیده را شناسایی میکند و بهطور مداوم AD را ارزیابی میکند تا ضمن ارائه توصیههای جبرانکننده دقیق، خطرات احتمالی و تنظیمات نادرست را شناسایی کند. این ابزارها دید شبکه را بسیار بهبود بخشیده و به ارزیابها اجازه میدهد تا مسیرهای احتمالی حمله را تست کرده و برخی اقدامات و رویههای امنیتی را بهطور خودکار فعال کنند.

با یک حساب ممتاز، مهاجمان میتوانند از محیطی دفاعی فرار کنند، آزادانه در سراسر شبکه حرکت کرده و Active Directory (AD) را هدف قرار داده و امتیازات خود را بیشتر افزایش دهند. AD یک هدف اصلی است زیرا هویتها و دستگاههای سراسر شبکه را احراز هویت میکند و مجوزهای دسترسی را ارائه میدهد، احراز هویت را برای کاربران، خدمات دایرکتوری و ادغام در برنامههای تجاری، از جمله سرورهای فایل، برنامهها و موارد دیگر فراهم میکند.

Active Directory به عنوان یک نقشه راه برای کل شبکه عمل میکند. لذا فناوری امنیت هویت محور برای محافظت از دایرکتوری فعال ضمن تشخیص حرکات جانبی و غیرمرسوم، ایجاد اختلال در فعالیتهای حمله گونه همچون افزایش امتیاز در اوایل چرخه حمله و شناسایی تغییراتی که ممکن است نشاندهنده یک حمله در حال انجام مانند قفل شدن دستهجمعی حسابها، غیرفعال کردن، مدیریت رمز عبور مشکوک، تلاش زیاد برای ورود به سیستم عمل میکند.

پشتیبانی مؤثر برای امنیت هویت محور

ساختار سازمانی پراکنده و غیرمتمرکز امروزی به این معناست که اقدامات امنیتی مبتنی بر هویت یکی از مهمترین موضوعات دفاعی است که یک سازمان میتواند از آن استفاده کند. همانطور که مواردی مانند نفوذ SolarWinds و Microsoft Exchange نشان میدهد، اقدامات امنیتی کنونی بسیار مطلق نیستند. سازمانها باید گام بعدی را بردارند و روش تشخیص هویت و پاسخ را اضافه کنند تا شکافی را که هنگام حمله مهاجمان که به عنوان کارمندان واقعی به نمایش گذاشته میشوند، پر کنند.

برای کاهش تهدیدات مهاجمان با دور زدن اقدامات سنتی، شرکتها باید از سطح دید و قابلیت تشخیص تهدید بالایی برخوردار باشند. آنها باید فعالیتهای مشکوک کاربر مانند اسکنهای غیرمجاز یا تلاش برای دسترسی به دادههای حساس را تشخیص دهند که نشاندهنده نفوذی بالقوه با اعتبارنامههای سرقت شده است. تیمهای امنیتی همچنین باید خودیهای مخرب را که سعی میکنند به پروندههایی خارج از حیطه وظایف خود دسترسی داشته باشند یا قوانین را نقض کنند شناسایی نمایند.

یکی از روشهای مؤثر برای تشخیص رفتارهای مشکوک در داخل شبکه، ایجاد یک شبکه کاذب حاوی اطلاعات جعلی از داراییهای شرکت است. سازمانها میتوانند از این محیطهای فریب برای آشکارسازی داراییهای پرخطر مانند AD یا دادههای حساس استفاده کنند. در صورت تعامل مهاجمان با جعلیها، آنها بلافاصله به تیم امنیتی هشدار میدهند و میتوانند تحقیق کرده و از هرگونه اقدام بعدی جلوگیری کرده و هویت و انگیزه عامل را تجزیهوتحلیل کنند.

علاوه بر این، این روش میتواند به کشف کارمندانی که خارج از وظایف خود حرکت میکنند، چه به دلیل سهلانگاری یا سوءنیت، کمک کند. تیمهای امنیتی باید ورود و نظارت AD شامل تغییر اعلانها و مکانیزمهای هشدار را پیادهسازی و تنظیم کنند. این ابزارها میتوانند متخصصان را از هرگونه تغییر در AD در زمان واقعی آگاه کنند و به آنها اجازه میدهد در صورت فعالیت مشکوک سریع عمل کنند. در این راستا، آنها باید آزمایش نفوذ مداوم را در AD انجام دهند تا مسیرهای احتمالی حمله را شناسایی کرده و هرگونه پیکربندی غلط یا آسیبپذیری را قبل از سوءاستفاده مهاجمان اصلاح کنند.

اقدامات امنیتی مدیریت هویت و دسترسی اولین خط دفاعی حیاتی هستند، اما هنگامیکه بهتنهایی مورد استفاده قرار گیرند قابل نفوذ میشوند. وقتی که این روشها با راهحلهای IDR همراه میشوند، شکافهای امنیتی مهم را میبندند و ضمن حفاظت و تشخیص استفاده غیرمجاز از اعتبار، تأمین بیشازحد حقوق و امتیازات، سطح حمله را میکاهند. با این نوآوریها در IDR، مهاجمان حیلهگر که توانستهاند از نقاط پایانی ناشناس، هویت جدید پیدا کنند و به سمت فضای ابری حرکت کنند، غافلگیر خواهند شد و قادر به پیشبرد حملات خود نخواهند بود.

نتیجهگیری

امنیت مبتنی بر هویت، نوعی رویکرد امنیتی است که بر دستیابی به اطلاعات دیجیتالی یا خدمات مبتنی بر هویت تأییدشده یک فرد متمرکز است. این روش امنیتی تضمین میکند که کاربران سرویسهای دیجیتالی حق دریافت آنچه را که دریافت میکنند را دارند. درحالیکه اکثر اشکال امنیت، ایمن و قابل اعتماد هستند، اما هیچیک از آنها کامل نبوده و هرکدام حاوی اشکالات و مشکلات خاص خود هستند. خوشبختانه فنآوری امنیت هویت محور این امکان را برای سازمانها فراهم کرده است تا تشخیص دهند که چه زمانی کارمند، فروشنده یا مهاجم در مناطقی از شبکه در حال گردش است.

تشخیص فعالیت مشکوک در داخل شبکه بسیار مهم است لذا راهحلهای امنیت سایبری مبتنی بر فریب، مدیران را قادر میسازند تا اسکنهای شبکه غیرمجاز، سرقت و استفاده مجدد از اعتبار، تلاش برای دسترسی یا سرقت دادههای حساس و موارد دیگر را شناسایی کنند. این راهحلها میتوانند دادهها و داراییهای حساس را پنهان کنند درحالیکه دادههای کاذب که برای سوء هدایت یا جلب مهاجمان طراحیشده و نفوذگران را فریب میدهد. با توجه به اینکه در دوران همهگیری ویروس کرونا، کاربران بیش از هر زمان دیگری در خانه کار میکنند، این قابلیتها برای تشخیص حرکات جانبی درون شبکه بسیار مهم میشوند.

تحقیقات نشان داده است که بیش از 57 درصد موارد نفوذ شامل تهدیدهای داخلی است که سالانه 11.65 میلیون دلار برای خاورمیانه هزینه دارد. حمله SolarWinds نمونه بارز نیاز به امنیت هویت محور است. این رویداد نشان میدهد که سازمانها بهاندازه کافی هویت را مدیریت و نظارت نمیکنند. درحالیکه شرکتها ممکن است زمان و هزینه قابلتوجهی را صرف فناوریهایی مانند بیومتریک، شناسایی چندعاملی MFA و ورود یکباره به سیستم کرده باشند، بایستی با کمک از فناوری IDR در کنترلهای امنیتی برای شناسایی حملات و ارائه راهحلها و به عبارت بهتر امنیت هویت محور سرمایهگذاری کنند.

نویسندگان: محمدصالح میثمی – تورج اکبری

مراجع

[1] Carolyn Crandall, “Identity-first security redefined,” ITproportal, جلد 1, شماره Identity-first security , pp. 1-6, 2021.

[2] Okta Inc, “The State of Zero Trust Security 2021,” Okta, جلد 1, شماره identity and access management, pp. 1-31, 2021.

[3] Pam Dingle, “the identity defined security alliance,” IDSA, جلد 1, شماره IAM, pp. 1-14, 2021.

[4] IDSA Group, “putting identity at the center of security,” IDSA, جلد 1, شماره security, pp. 1-10, 2019.

[5] RSA Group, “a new paradigm for identity Assurance,” RSA, جلد 1, شماره identity & security, pp. 1-6, 2020.

[6] IDSA Group, “the path to zero trust starts with identity,” IDSA, جلد 1, شماره identity and security, pp. 1-9, 2020.

[7] entrust Group, “Entrust Identity for Workforce, A more secure and productive workforce,” ENTRUST, جلد 1, شماره IAM, pp. 1-12, 2020.

دیدگاه خود را ثبت کنید

تمایل دارید در گفتگوها شرکت کنید؟در گفتگو ها شرکت کنید.